Comment automatiser les réunions en toute sécurité dans des environnements réglementés et à haut risque

Découvrez comment automatiser les réunions dans des environnements réglementés sans compromettre la sécurité, la confidentialité ou la conformité.

✅ Free meeting recording & transcription

💬 Automated sharing of insights to other tools.

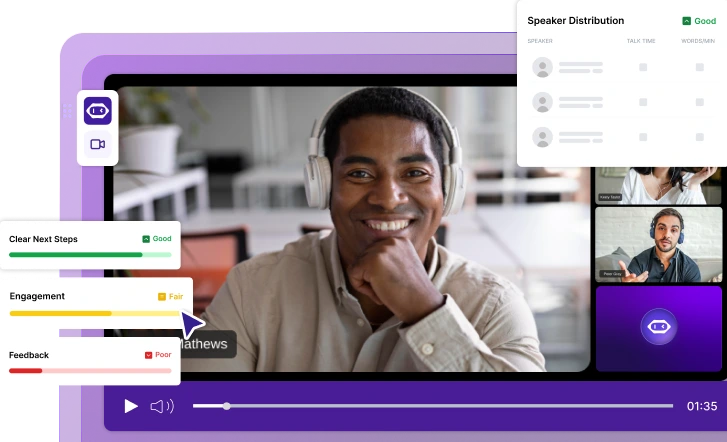

Les assistants de réunion dotés d'intelligence artificielle sont en train de devenir la norme dans les équipes modernes. Ils enregistrent les appels, génèrent des transcriptions, résument les décisions et réduisent les heures de suivi manuel.

Mais dans les environnements réglementés ou à haut risque, les réunions incluent souvent des informations confidentielles, réglementées ou stratégiques. Lorsque l'IA est impliquée, la sécurité et la conformité ne sont pas facultatives.

Comment les organisations peuvent-elles donc automatiser les réunions sans augmenter les risques ? Ce guide décrit les éléments suivants :

- Les véritables risques de sécurité liés aux outils de réunion basés sur l'IA

- Ce qu'il faut rechercher chez un preneur de notes doté d'une IA conforme

- Comment MeetGeek permet une automatisation sécurisée des réunions à grande échelle

Pourquoi l'automatisation des réunions par IA peut être risquée

Les réunions contiennent régulièrement :

- Informations commerciales confidentielles

- Données sur les clients ou les patients

- Discussions financières ou juridiques

- Informations personnelles identifiables (PII ou PHI)

De nombreux preneurs de notes IA destinés aux particuliers sont optimisés pour des raisons de commodité, et non de conformité.

Les risques courants incluent :

- Propriété des données peu claire

- Contrôles d'accès faibles

- Absence de cryptage ou de journaux d'audit

- Utilisation des données clients pour la formation à l'IA

- Stockage dans des environnements non certifiés

Alors que l'adoption de l'IA s'accélère, les équipes doivent apprendre à gérer les risques de sécurité et de conformité avant que les lacunes ne se transforment en violations ou en fuites de données.

Le défi : automatiser les réunions sans compromettre la sécurité

Les équipes de secteurs tels que la finance, la santé, le droit, le conseil et le SaaS d'entreprise sont confrontées à un dilemme familier :

- Les notes manuelles ne sont pas mises à l'échelle

- L'automatisation semble risquée

- Les exigences de conformité sont strictes

- Les failles de sécurité ont de réelles conséquences

L'objectif n'est pas d'éviter l'IA, mais d'utiliser des outils d'IA conçus pour des cas d'utilisation réglementés.

Ce qu'il faut rechercher dans un assistant de réunion IA sécurisé

Avant d'adopter un outil de réunion basé sur l'IA, les équipes réglementées l'évaluent généralement selon trois dimensions :

1. Sécurité et conformité (non négociable)

- Chiffrement en transit et au repos

- Infrastructure certifiée (SOC 2, ISO 27001)

- Harmonisation entre le RGPD et l'HIPAA

- Politiques claires de conservation et de suppression des données

2. Automatisation fiable

- Transcription et résumés précis

- Détection cohérente des décisions et des mesures à prendre

- Support pour les réunions multilingues

- Des résultats d'IA prévisibles et explicables

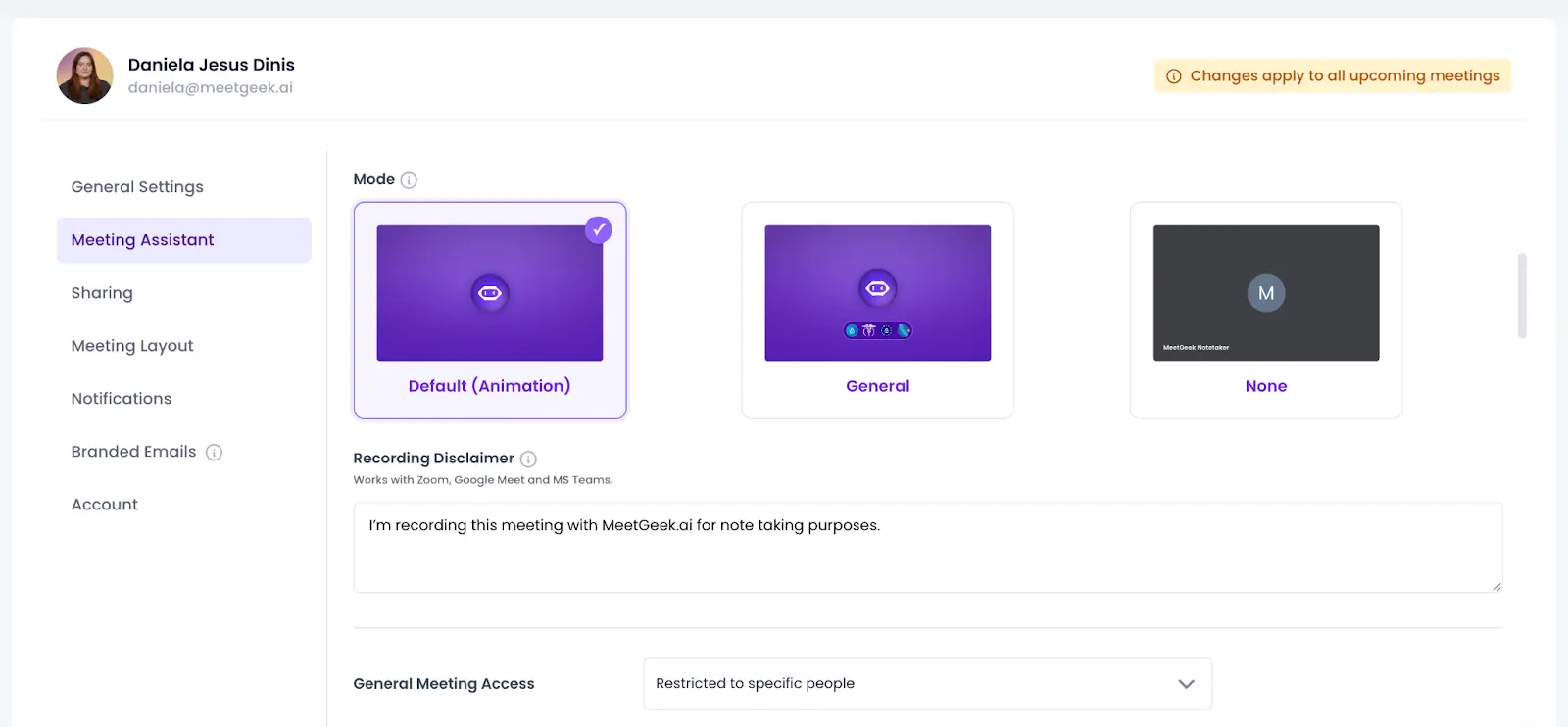

3. Adoption contrôlée

- Contrôles d'accès granulaires

- Mécanismes de consentement clairs

- Interruption minimale du flux de travail

- Gouvernance centralisée

Comment MeetGeek permet une automatisation sécurisée des réunions par IA

MeetGeek est conçu pour les entreprises et les environnements réglementés, avec confidentialité des données et contrôles de sécurité intégré selon la conception.

Consentement et base légale

- Notifications d'enregistrement claires avant chaque réunion

- Consentement explicite lorsque l'enregistrement est activé

Minimisation des données et limitation des finalités

- Capture uniquement les fichiers audio ou vidéo nécessaires à la transcription et aux résumés

- Les données des réunions ne sont jamais utilisées à des fins de publicité, de profilage ou de formation à des modèles d'IA

- Anonymisation facultative (par exemple, masquage des noms des participants)

Stockage sécurisé et certifié

- Chiffrement en transit (TLS 1.2+) et au repos (AES-256)

- Infrastructure cloud certifiée selon les normes ISO 27001 et SOC 2

- Journaux d'audit complets pour la traçabilité

Transferts internationaux de données

- Aligné sur le RGPD traitement des données

- Transferts internationaux protégés par des clauses contractuelles types

Droits des utilisateurs et gouvernance

- Supprimez les enregistrements, les transcriptions et les données dérivées à tout moment

- Contrôlez qui peut accéder au contenu ou le partager, et pendant combien de temps

- Historique documenté des modifications et des suppressions

La confidentialité dès la conception

- Contrôles d'accès par utilisateur, équipe ou projet

- Limites de visibilité pour les réunions sensibles

- Garanties visant à empêcher le partage accidentel

Mise en œuvre sécurisée de l'automatisation des réunions par IA

Dans les environnements sensibles, la réussite de l'automatisation dépend de politiques internes claires, telles que :

- Limiter l'enregistrement par IA aux réunions approuvées

- Restreindre l'accès aux équipes critiques

- Stockage des enregistrements uniquement dans des environnements certifiés

- Standardiser la façon dont les résumés et les informations sont partagés

Lorsqu'elle est correctement mise en œuvre, l'automatisation des réunions par IA réduit les risques au lieu de les augmenter.

Les résultats : une meilleure supervision, moins de travail manuel

Les équipes qui adoptent l'automatisation sécurisée des réunions constatent généralement :

- Confidentialité préservée, avec un accès contrôlé aux discussions sensibles

- Une gouvernance plus forte, soutenu par des journaux d'audit et des contrôles de conservation

- Moins de travail manuel, car les transcriptions et les résumés deviennent une source unique de vérité

Au lieu d'éparpiller les informations dans les boîtes de réception et les documents, les informations relatives aux réunions restent centralisées, consultables et protégées.

Automatisez les réunions sans sacrifier la conformité

L'IA ne doit pas nécessairement représenter un risque pour la sécurité. En choisissant un assistant de réunion conçu pour la conformité et le contrôle, les organisations peuvent moderniser la façon dont les réunions sont capturées et suivies, sans compromettre la confiance.

Si votre équipe a besoin d'une automatisation des réunions basée sur l'IA sécurisée et conforme, vous pouvez essayez MeetGeek gratuitement et explorez un moyen plus sûr de transformer les réunions en connaissances exploitables.

Questions fréquemment posées

La transcription des réunions par IA est-elle sécurisée ?

La transcription des réunions par IA peut être sécurisée si l'outil utilise un cryptage, une infrastructure certifiée et des contrôles d'accès stricts. Les plateformes sécurisées chiffrent les données en transit et au repos, fournissent des journaux d'audit et n'utilisent pas les données des clients pour la formation des modèles d'IA.

Les outils de réunion basés sur l'IA peuvent-ils être utilisés dans les secteurs réglementés ?

Oui Les outils de réunion basés sur l'IA peuvent être utilisés dans des secteurs réglementés tels que la santé, la finance et les services juridiques s'ils sont conformes à des cadres tels que le RGPD, l'HIPAA et le SOC 2 et offrent des contrôles de gouvernance clairs.

Est-ce que MeetGeek est conforme à la loi HIPAA ?

MeetGeek prend en charge les flux de travail conformes à la loi HIPAA et est conçu pour gérer les informations sensibles en toute sécurité, avec un stockage crypté, des contrôles d'accès, des journaux d'audit et des politiques claires de propriété des données.

Est-ce que MeetGeek utilise les données des réunions pour former des modèles d'IA ?

Non MeetGeek n'utilise pas les données des réunions clients à des fins de publicité, de profilage ou de formation de modèles d'IA. Les données restent privées et appartiennent au client.

Comment MeetGeek protège-t-il les données des réunions ?

MeetGeek protège les données des réunions grâce à :

- Chiffrement en transit et au repos

- Infrastructure cloud certifiée

- Contrôles d'accès granulaires

- Journaux d'audit et contrôles de suppression

- Mesures de protection de la vie privée dès la conception

.avif)