HIPAA-konforme Tools zur Transkription von Besprechungen: Ein Leitfaden zur Überprüfung

Was HIPAA tatsächlich von Transkriptionstools verlangt, warum sich die meisten KI-Notizer nicht qualifizieren und eine 10-teilige Checkliste für klinische Operationsteams.

✅ Free meeting recording & transcription

💬 Automated sharing of insights to other tools.

Ein HIPAA-konformes Transkriptionstool für Besprechungen ist ein Tool, das geschützte Gesundheitsinformationen (PHI) gemäß den Regeln des Health Insurance Portability and Accountability Act verarbeiten kann, der in 45 CFR Parts 160 und 164 kodifiziert ist. In der Praxis bedeutet das, dass das Tool über die technischen Sicherheitsvorkehrungen, die vertragliche Struktur (eine Geschäftspartnervereinbarung) und die Betriebsdisziplin verfügt, die innerhalb eines betroffenen Unternehmens oder Geschäftspartners legal angewendet werden muss. Das HHS-Büro für Bürgerrechte (OCR) ist der Bundesvollstrecker; NIST-Sonderpublikation 800-66 ist die am häufigsten zitierte Implementierungsreferenz für die Sicherheitsregel.

Die meisten KI-Noteaker auf dem Markt sind standardmäßig nicht HIPAA-konform. Das entscheidende Dokument ist das Business Associate Agreement (BAA): Ohne ein solches Abkommen kann ein Anbieter PHI nicht legal verarbeiten, egal wie stark die Verschlüsselungs- oder Auditprotokolle aussehen. Alles andere (die technischen Schutzmaßnahmen, die Zertifizierungen, die Konfigurationsoptionen) ist dem Vertrag nachgelagert.

⚠️ Dieser Artikel ist eine allgemeine Anleitung, keine Rechtsberatung. Ihr Compliance-Beauftragter oder Berater sollte jedes Instrument, das Sie in einen klinischen Arbeitsablauf integrieren, genehmigen.

Was verlangt HIPAA eigentlich von einem Transkriptionstool?

HIPAA listet keine zugelassenen Tools auf. Es legt Standards fest, die ein Tool beim Umgang mit PHI erfüllen muss. Die relevanten Standards basieren auf zwei Regeln, die durch spätere Änderungen durch den HITECH Act und den 21st Century Cures Act noch verschärft wurden:

Die Datenschutzregel

Die Datenschutzrichtlinie regelt, wie PHI verwendet und weitergegeben werden können. Für ein Transkriptionstool bedeutet dies, dass PHI nur für zulässige Zwecke (Behandlung, Bezahlung, medizinische Versorgung) und nur von einem autorisierten Geschäftspartner verarbeitet werden können. Das Office of the National Coordinator for Health IT (ONC) legt angrenzende Interoperabilitätsregeln fest, die häufig vom selben Anbieter überprüft werden.

Die Sicherheitsregel

Die Sicherheitsregel legt die technischen, physischen und administrativen Schutzmaßnahmen fest, die zum Schutz elektronischer PHI (ePHI) erforderlich sind. Für ein Transkriptionstool bedeutet dies Verschlüsselung bei der Übertragung und im Ruhezustand (AES-256 im Ruhezustand und TLS 1.2 oder TLS 1.3 bei der Übertragung sind die Grundvoraussetzung), Zugriffskontrollen, Auditprotokolle, automatische Abmeldung, Integritätskontrollen und einen dokumentierten Prozess zur Reaktion auf Vorfälle.

Die drei Fragen, auf die es ankommt

Drei Dinge sind am wichtigsten, wenn sie auf ein Transkriptionsprodukt angewendet werden: wer Zugriff auf die Daten hat, wo sich die Daten befinden und was im Laufe der Zeit mit ihnen passiert. Ein Tool, das diese drei Fragen eindeutig beantworten kann, ist im Rennen. Ein Tool, das das nicht kann, ist es nicht. Das HITRUST Gemeinsamer Sicherheitsrahmen (CSF) ist einer der am häufigsten verwendeten Zebrastreifen, um diese Antworten einer bewerteten Bewertung zuzuordnen.

Warum sind die meisten KI-Notizgeräte standardmäßig nicht HIPAA-konform?

KI-Notizzetaker wurden für einen horizontalen Markt (Verkaufsgespräche, interne Besprechungen, Kundenerfolg) entwickelt, in dem die Daten zwar sensibel sind, aber nicht durch HIPAA reguliert werden. Drei Muster disqualifizieren sie in der Regel für den klinischen Einsatz:

Schulung zu Kundendaten

Viele KI-Tools für Verbraucher verwenden Anrufdaten, um ihre Modelle zu verbessern. PHI, die zum Trainieren eines Modells verwendet wird, ist eine Offenlegung. Ohne eine explizite Konfiguration zur Deaktivierung des Trainings schlägt das Tool fehl Sicherheitsregel.

Kein BAA im Angebot

Eine Geschäftspartnervereinbarung ist der Vertrag, der einen Verkäufer zu einem legalen Geschäftspartner des betroffenen Unternehmens macht. Ohne sie ist es dem Anbieter nicht gestattet, PHI abzuwickeln, Punkt. Viele Anbieter weigern sich, eine solche Vereinbarung zu unterzeichnen, weil ihre Architektur die Verpflichtungen nicht erfüllt. Zoom for Healthcare, Microsoft Teams und Google Workspace bieten alle BaaS für bestimmte kostenpflichtige SKUs an. Bestätigen Sie die SKU, nicht die Marke.

Subprozessoren mit unklarer Datenverarbeitung

Ein Transkriptionstool stützt sich häufig auf eine Kette von Anbietern: eine Speech-to-Text-API, einen Large Language Model (LLM) -Anbieter und einen Cloud-Host (in der Regel AWS, Microsoft Azure oder Google Cloud Platform). Bei jedem handelt es sich um einen Unterauftragsverarbeiter, der ebenfalls HIPAA-konform sein und unter die BAA-Kette fallen muss. Wenn Ihr Anbieter seine Unterauftragsverarbeiter nicht auflisten und den Versicherungsschutz nicht bestätigen kann, gehen Sie davon aus, dass die Kette unterbrochen ist.

Ein nach SOC 2 Typ II zertifiziertes Tool ist nicht dasselbe wie ein HIPAA-konformes Tool. SOC 2 ist ein Sicherheitsframework, das vom American Institute of CPAs (AICPA) verwaltet wird; HIPAA ist eine Bundesverordnung. SOC-2-Beweise helfen in der Sache, erfüllen aber allein nicht die BAA-Anforderungen. Organisationen, die nach HITRUST oder ISO 27001 zertifiziert sind, sind in der Regel weiter fortgeschritten, aber keines ersetzt das BAA.

Die BAA ist das Gatingdokument

Ein Geschäftspartnervertrag ist der Vertrag im Rahmen von HIPAA, der einen Anbieter (den Geschäftspartner) an die Compliance-Verpflichtungen eines betroffenen Unternehmens bindet. Es definiert:

- Auf welche PHI wird der Anbieter zugreifen

- Die erlaubten Nutzungen und Offenlegungen

- Die Sicherheitsvorkehrungen, die der Verkäufer einhalten wird

- Der Zeitplan für die Meldung von Verstößen

- Die Pflichten des Verkäufers gegenüber Unterauftragsverarbeitern

- Was passiert mit dem PHI, wenn der Vertrag endet?

Wem gehört die BAA-Bewertung

Auf der Seite der abgedeckten Unternehmen sind der Chief Information Security Officer (CISO), der Chief Compliance Officer und der Privacy Officer in der Regel gemeinsam an der BAA-Überprüfung beteiligt, mit Zustimmung des General Counsel. Die American Health Information Management Association (AHIMA) veröffentlicht Leitlinien für Praktiker, die viele Compliance-Teams als Grundlage für die BAA-Überprüfung verwenden.

Was ist sorgfältig zu lesen

Wenn ein Anbieter kein BAA unterzeichnet, kann er PHI nicht legal handhaben. Das Gespräch endet dort. Wenn sie eine solche Vereinbarung unterzeichnen, lesen Sie sie sorgfältig durch, insbesondere den Zeitplan für die Meldung von Verstößen, die Aufbewahrungsfristen für Daten und die Klausel über den Unterauftragsverarbeiter.

Ein unterschriebenes BAA ist notwendig, reicht aber nicht aus. Betroffene Unternehmen behalten die Verantwortung für wie das Tool konfiguriert ist und gebraucht. Eine Fehlkonfiguration durch das abgedeckte Unternehmen ist immer noch ein Verstoß des betroffenen Unternehmens, BAA hin oder her.

Datenspeicherort, Aufbewahrung und Umgang mit PHIs

Drei Einsatzbereiche, in denen die meisten Evaluationen überleben oder sterben:

Wohnsitz

Wo sich die Aufzeichnungen, Transkripte und abgeleiteten Daten physisch befinden. Für das Gesundheitswesen in den USA ist in der Regel ein Wohnsitz in den USA (häufig AWS US-East, US-West oder GovCloud) erforderlich. Einige Tools verwenden standardmäßig den Speicher für mehrere Regionen; bei anderen können Sie die Region pro Workspace konfigurieren; bei anderen können Sie nicht erkennen, wo sich die Daten befinden. Forschungskrankenhäuser mit Patienten in der EU fügen häufig zusätzlich zum HIPAA einen Wohnsitz in der EU gemäß der DSGVO hinzu.

Aufbewahrung

Wie lange PHI vom Tool gespeichert wird und was das Löschen auslöst. HIPAA verlangt, dass PHI so lange verfügbar ist, wie das betroffene Unternehmen sie für Behandlungen, Zahlungen oder Operationen benötigt, und sicher entsorgt werden, wenn sie nicht mehr benötigt werden. Elektronische Patientenakten (EHR) -Systeme wie Epic, Cerner (Oracle Health), Meditech und Allscripts bleiben das klinische Protokoll der Wahrheit; das Transkriptionstool ist eine Arbeitsebene darüber. Das Tool benötigt konfigurierbare Aufbewahrungsrichtlinien und eine überprüfbare Löschung.

Steuerungen zur Handhabung von PHI

Wer kann was sehen. Rollenbasierte Zugriffskontrolle (RBAC), Auditprotokolle für jeden PHI-Zugriff, automatische Abmeldung nach Inaktivität, Möglichkeit, PHI in gemeinsamen Zusammenfassungen zu überarbeiten und klare Trennung zwischen Benutzerkonten und Patientendatenreferenzen. Integrationen in EHR, Bildarchivierungs- und Kommunikationssysteme (PACS) und Radiologie-Informationssysteme (RIS) sollten innerhalb der BAA-Kette erfolgen, nicht um sie herum.

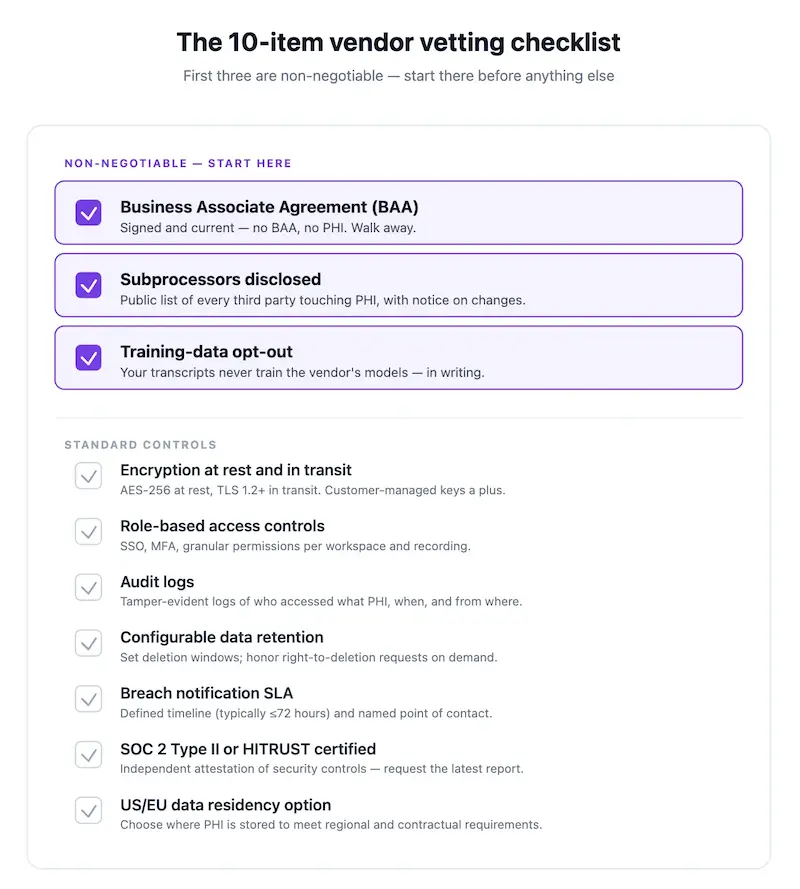

Eine 10-teilige Prüf-Checkliste

Verwenden Sie dies, wenn Sie Besprechungsprotokolle oder KI-Notizen für den klinischen Gebrauch auswerten:

- Wird der Verkäufer ein BAA unterzeichnen? Falls ja, besorgen Sie sich vor der weiteren Bewertung eine Kopie des Standard-BAA.

- Sind alle Subprozessoren (Speech-to-Text, LLM, Hosting) aufgeführt und HIPAA-geschützt? Holen Sie sich die Liste schriftlich.

- Werden Kundendaten verwendet, um KI-Modelle zu trainieren? Es muss möglich sein, dies standardmäßig zu deaktivieren oder besser zu deaktivieren.

- Wo werden Daten gespeichert? Ist die Datenresidenz in den USA pro Workspace konfigurierbar?

- Was ist der Verschlüsselungsstandard im Ruhezustand und bei der Übertragung? AES-256 im Ruhezustand und TLS 1.2+ bei der Übertragung sind Basiswerte.

- Kann die Aufbewahrung konfiguriert werden und ist das Löschen überprüfbar? Halten Sie Ausschau nach dokumentierten Aufbewahrungsrichtlinien und einem Auditprotokoll zum Nachweis der Löschung.

- Sind rollenbasierte Zugriffskontrollen und Auditprotokolle verfügbar? Können Sie sehen, wer wann auf welches Protokoll zugegriffen hat?

- Gibt es ein dokumentiertes Verfahren zur Meldung von Verstößen und wie sieht der Zeitplan aus? HIPAA verlangt eine Benachrichtigung ohne unangemessene Verzögerung.

- Verfügt der Anbieter zusätzlich zu HIPAA über SOC-2-Typ-II-Nachweise? Dies untermauert die Argumente, ersetzt aber nicht eine BAA.

- Was passiert mit Ihren Daten, wenn der Vertrag endet? Sie sollten in der Lage sein, alles zu exportieren und das Löschen zu überprüfen.

Tools, bei denen die Punkte 1, 2 oder 3 nicht funktionieren, sollten keinen Piloten erreichen. Tools, die einen der 4 bis 10 Punkte nicht bestehen, funktionieren zwar immer noch, erfordern jedoch eine ausdrückliche Risikoakzeptanz durch die Compliance-Abteilung.

Konfigurationsentscheidungen, die dafür sorgen, dass ein konformes Tool konform bleibt

Die Unterzeichnung eines BAA macht den täglichen Gebrauch nicht konform. Fünf Konfigurationsoptionen decken den Großteil der Fehlerfläche ab:

Schulungen zu Kundendaten explizit deaktivieren

Auch wenn die Standardeinstellung deaktiviert ist, bestätigen Sie die Einstellung im Admin-Panel, machen Sie einen Screenshot und fügen Sie ihn in den Konfigurationsdatensatz ein.

Beschränken Sie den Workspace-Zugriff auf benannte Benutzer

Bei gemeinsamen Logins handelt es sich um ein HIPAA-Audit-Ergebnis, das nur darauf wartet, bestätigt zu werden. Jeder Benutzer, der PHI sieht, erhält sein eigenes Konto. Single Sign-On (SSO) über SAML oder OpenID Connect (OIDC) gegen Okta, Microsoft Entra ID oder Google Workspace verschärft dies weiter.

Stellen Sie die Aufbewahrung auf das Minimum ein, das für Ihren klinischen Arbeitsablauf erforderlich ist

Eine längere Aufbewahrung ist ein höheres Risiko. Handelt es sich bei der klinischen Aufzeichnung der Wahrheit um das EHR (Epic, Cerner, Meditech), sollte das Transkriptionstool eine Arbeitskopie sein, kein Archiv.

Deaktivieren Sie Integrationen, die nicht von HIPAA abgedeckt sind

Wenn Slack, Notion oder ein generisches CRM nicht unter Ihrer BAA-Kette stehen, leiten Sie PHI nicht hinein. Bestätige pro Integration, ob die abgedeckte SKU (zum Beispiel Slack Enterprise Grid mit einem BAA) verwendet wird.

Überprüfen Sie die Zugriffsprotokolle monatlich

Nicht als Compliance-Leistung, sondern als Gewohnheit. Unregelmäßige Muster (Zugriff außerhalb der Geschäftszeiten, Zugriff auf Aufzeichnungen außerhalb der Fallzahl einer Person) sollten zu einer Konversation führen.

Wo HIPAA-konforme Transkription verwendet wird

Gängige Workflows, bei denen die konforme Transkription ihren Lebensunterhalt verdient:

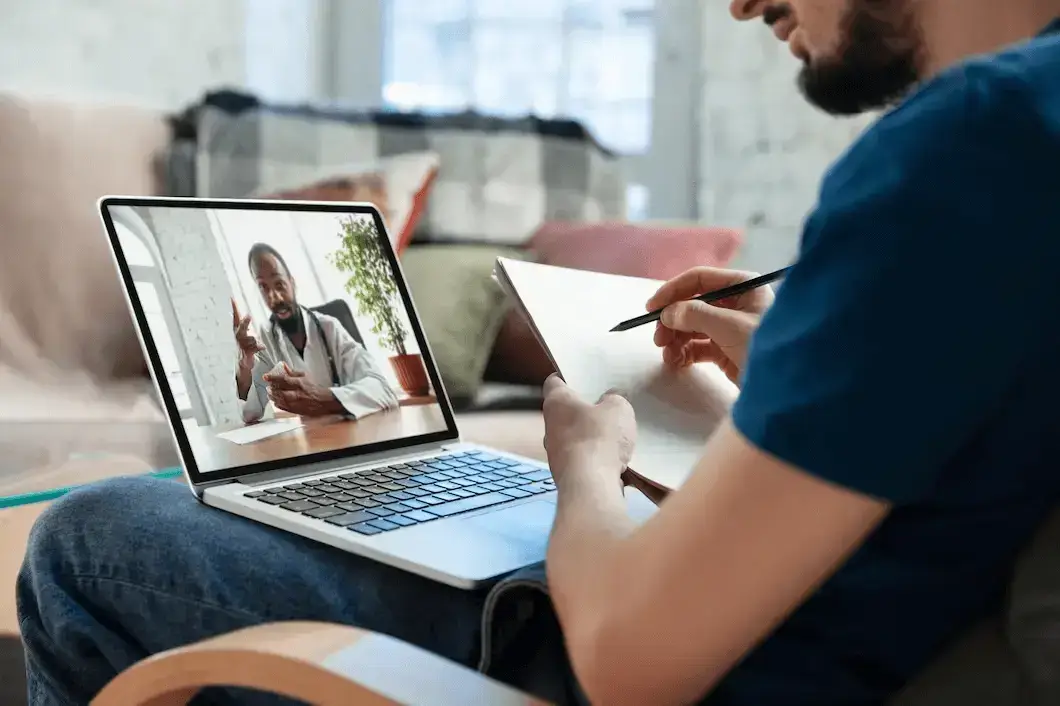

- Telemedizinbesuche, bei denen der Arzt die Begegnung dokumentieren muss, ohne das Gespräch abzutippen

- Das multidisziplinäre Pflegeteam arbeitet dort zusammen, wo die Aufgaben erfasst und weitergeleitet werden müssen

- Klinische Forschungsinterviews, bei denen wörtliche Transkripte Teil der Studienaufzeichnung sind

- Praxisbesprechungen, bei denen es um Patientenfälle geht

- Compliance- und Risikoüberprüfungen, die sich auf bestimmte Ereignisse beziehen

Außerhalb des Beratungsraums unterstützt dasselbe Tool häufig Verwaltungsbesprechungen (Abrechnung, Betrieb, Lieferantenmanagement), bei denen zufällig Informationen auftauchen können.

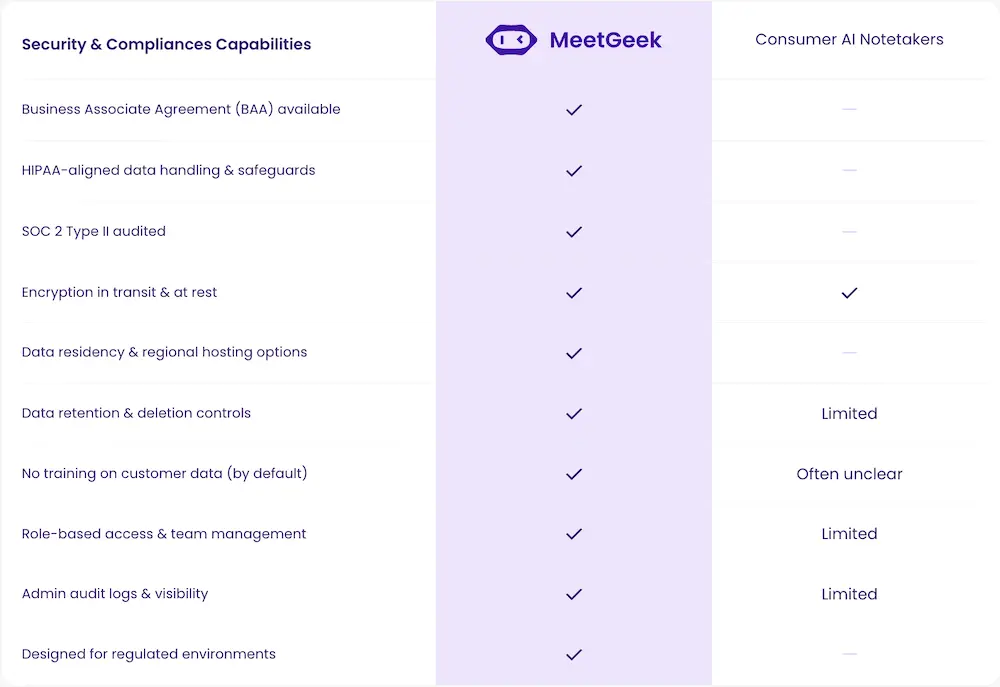

Wie MeetGeek mit HIPAA umgeht

MeetGeek bietet eine Geschäftspartnervereinbarung für berechtigte Tarife, eine SOC 2 Type II-Zertifizierung, konfigurierbare EU- und US-Datenresidenz, Verschlüsselung im Ruhezustand und bei der Übertragung, rollenbasierte Zugriffskontrollen, Auditprotokolle und einen dokumentierten Prozess zur Meldung von Verstößen. Kundendaten werden nicht zum Trainieren von KI-Modellen verwendet. Subprozessoren sind in der Trust-Dokumentation aufgeführt.

Für Gesundheitsteams bedeutet das dasselbe Tagungsagent der an Besprechungen teilnimmt, strukturierte Zusammenfassungen erstellt und Aktionspunkte weiterleitet, kann innerhalb der für klinische Abläufe erforderlichen Compliance-Anforderungen ausgeführt werden, ohne dass der Arbeitsablauf neu aufgebaut werden muss.

Für Dokumentations-, Audit- oder Recherche-Workflows, die von einer eingehenderen Analyse in vielen Sitzungen profitieren, fragen Sie KI-Chat in MeetGeek für aktuelle Anfragen, oder verbinde MeetGeek mit Claude über den MeetGeek-Anschluss um Claudes Argumentation auf eine ganze Bibliothek von Besprechungen innerhalb derselben Compliance-Grenze zu übertragen. Der Connector ist die bessere Option für eine Zusammenfassung über viele Sitzungen hinweg: vierteljährliche Konformitätsprüfungen, Zusammenfassungen mehrerer Fälle oder Rekonstruktion von Audit-Trails.

Das Fazit für klinische Operationen

Ein Transkriptionstool ist HIPAA-konform, wenn drei Dinge zusammenpassen: ein signiertes BAA, technische Schutzmaßnahmen, die den Datenschutz- und Sicherheitsregeln entsprechen, und eine Konfiguration auf der Seite der abgedeckten Entität, die ebenfalls nicht kaputt geht. Die meisten KI-Notizer scheitern bei den ersten beiden. Die wenigen, die bestehen, benötigen immer noch die Konfigurationsdisziplin (Schulung deaktiviert, Named-User-Zugriff, Mindestspeicherung, Überprüfung des Audit-Logs), um im täglichen Gebrauch die Vorschriften einzuhalten. Die obige 10-teilige Checkliste ist der schnellste Weg, um vor einem Pilotversuch einen Anruf zu bestehen oder nicht bestanden zu haben.

Wenn Ihre Besprechungen nie mit PHI zu tun haben, reicht oft ein Allzweck-KI-Notizgerät aus. Wenn ja, ein HIPAA-fähige Plattform wie MeetGeek die sicherere und einfachere Wahl ist. Testen Sie MeetGeek kostenlos und überprüfen Sie das Produkt selbst mit den 10 Artikeln, bevor Sie es auf Konformität bringen.

Häufig gestellte Fragen

Ist ein AI-Notetaker sofort HIPAA-konform?

Kein Tool ist als Etikett „HIPAA-konform“. Compliance ist eine Kombination aus den Schutzmaßnahmen des Anbieters, einer unterzeichneten BAA und der Art und Weise, wie Ihr Team das Tool konfiguriert und verwendet. Ein Anbieter, der BAA, Datenresidenz in den USA, keine Modellschulung zu Kundendaten und SOC 2 Typ II anbietet, ist in der richtigen Nachbarschaft, aber die Konfiguration und Nutzung auf Ihrer Seite runden das Bild ab.

Was ist ein Business Associate Agreement (BAA)?

Ein BAA ist ein HIPAA-pflichtiger Vertrag zwischen einem betroffenen Unternehmen (oder einem anderen Geschäftspartner) und einem Anbieter, der PHI in seinem Namen abwickelt. Er definiert die zulässigen Nutzungen, die Schutzmaßnahmen, die Meldung von Verstößen und die Pflichten der Unterauftragsverarbeiter. Kein BAA, kein Umgang mit PHIs.

Ist SOC 2 Typ II dasselbe wie HIPAA-konform?

Nein. SOC 2 Typ II ist eine unabhängige Prüfung der Sicherheitskontrollen eines Anbieters über einen bestimmten Zeitraum. Damit wird ein HIPAA-Fall untermauert, aber für sich genommen ist es noch nicht ausreichend für HIPAA. Die BAA und die spezifischen HIPAA-Schutzmaßnahmen müssen noch eingeführt werden.

Kann ich einen kostenlosen oder KI-Notizer für Verbraucher für ein klinisches Meeting verwenden?

Fast nie. Consumer-Tools bieten selten BaaS an, trainieren häufig standardmäßig auf Kundendaten und haben in der Regel unklare Subprozessor-Ketten. Die Verwendung eines solchen Geräts zusammen mit PHI stellt einen HIPAA-Verstoß durch das betroffene Unternehmen dar, unabhängig vom Werbetext des Anbieters.

Was ist mit Besprechungen, an denen keine Patienten beteiligt sind, wie Abrechnungen oder Betriebsgespräche?

Wenn PHI auch nur zufällig auftaucht, behandeln Sie das Tool so, als ob es PHI verarbeiten würde. Die einfachste Betriebsregel lautet: Wenn es bei der Besprechung um einen Patienten geht, muss das Gerät HIPAA-geschützt sein. Wenn an der Besprechung unter keinen Umständen ein Patient teilnehmen kann, ist der Standard niedriger.

Was passiert, wenn ein Anbieter einen Verstoß hat?

Ihr BAA sollte eine Benachrichtigung innerhalb einer bestimmten Frist verlangen (laut HIPAA oft 60 Tage, aber viele BAAs verschärfen diese Frist auf 30 oder weniger). Nach der Meldung hat das betroffene Unternehmen seine eigenen nachgelagerten Meldepflichten bei Verstößen. Ein Anbieter, der den Zeitpunkt von Verstößen vage angibt, ist ein Alarmsignal.

Gilt HIPAA auf die gleiche Weise für Telemedizinanrufe?

Ja. HIPAA gilt für PHI unabhängig vom Kanal. Ein Telemedizin-Anruf unterliegt denselben Datenschutz- und Sicherheitsregeln wie ein persönlicher Besuch, und das Transkriptionstool, das die Aufzeichnung verarbeitet, ist ein Geschäftspartner wie jeder andere.

.avif)

.png)